En la época digital, en la que vivimos, la protección de nuestros aparatos móviles y computadoras se torna una prioridad de cada uno. Ya sea un celular, una tablet o una PC, es fundamental contar con métodos efectivas de desbloquear para proteger nuestra información privada y garantizar que únicamente cada uno de nosotros poseamos acceso a nuestros cuentas y datos. Sin embargo, es posible que en algunas ocasiones nos hallamos ante la necesidad de acceder a nuestros propios dispositivos, bien sea porque hemos olvidado el patrón, PIN o clave de entrada, o porque intentamos usar un dispositivo de segunda mano que desconocemos.

Hay diferentes técnicas y herramientas que nos permiten enfrentar estas circunstancias. Desde técnicas de desbloqueo tradicionales como el huella dactilar y el reconocimiento facial, hasta alternativas más complejas como el restablecimiento de fábrica o el uso de herramientas de acceso remoto como Find My Device y Find My iPhone. Este artículo examinará los diversos indicativos que puedes utilizar para efectuar un desbloqueo seguro y efectivo y efectivo, además de ofrecerte información sobre de qué manera proteger tus datos privados y conservar configuraciones de protección adecuadas para tus propios dispositivos.

Métodos de Desbloqueo Comunes

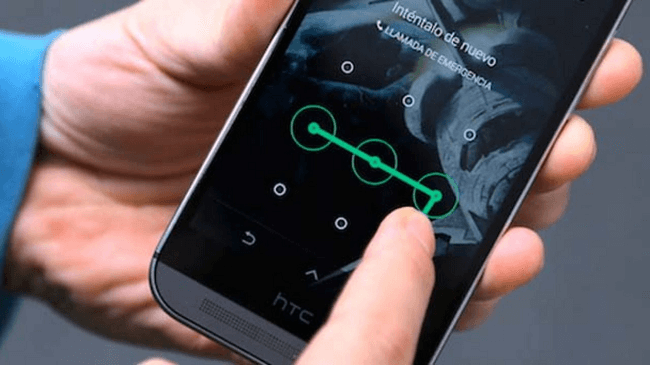

Existen diversos Métodos para desbloquear dispositivos, cada uno adaptado a diferentes necesidades y Niveles de seguridad. Uno de los métodos más Comunes es el uso de patrones de desbloqueo, especialmente en teléfonos Móviles y Tablets. Este Método Permite a los Usuarios dibujar una Forma en la Pantalla para acceder a su Dispositivo. Aunque es Fácil de recordar, su seguridad puede verse comprometida si se Observa desde una distancia Cercana.

Otro Método popular es el uso de un pIN de Seguridad o una Contraseña de Aceso. Estos Métodos son Efectivos para proteger la información personal y son comúnmente Utilizados en Celulares y Computadoras. La Configuración de un pIN debe ser Suficientemente compleja para Evitar Accessos no Autorizados, pero también lo Suficientemente sencilla para que el usuario no la Olvide.

Además, la biometría ha Ganado popularidad en los Ultimos Años, con Opciones como la Huella Dactilar y el reconocimiento Facial. Estos Métodos Ofrecen una manera rápida y conveniente de Desbloquear dispositivos, lo que mejora la experiencia del Usuario al mismo tiempo que aumenta la Seguridad. Sin embargo, los Usuarios deben ser conscientes de las limitaciones de estas tecologías, ya que pueden ser Vulnerables a ciertos tipos de Ataques.

Seguridad y Protección de Información

La protección de nuestros dispositivos es esencial para proteger nuestra información personal y prevenir accesos no autorizados. Al utilizar métodos de desbloqueo como patrones de acceso, código de protección y contraseñas de acceso, garantizamos un primer nivel de protección. Es importante elegir combinaciones únicas que sean complicadas de predecir y, cuando sea posible, activar opciones adicionales como la huella digital y el identificación de rostros, lo que añade una nivel adicional de seguridad.

Además de los sistemas de acceso tradicionales, es recomendable aprovechar las aplicaciones de desbloqueo a distancia como Buscar Mi Dispositivo y Find My iPhone. Estas herramientas no solo asisten a encontrar un aparato extraviado, sino que también facilitan bloquear o borrar datos de forma a distancia en caso de sustracción o extravío. Configurar correctamente estas funciones es crucial para una salvaguarda completa de nuestros datos personales.

Por último, realizar un restablecimiento de origen debe ser tenido en cuenta cuando se tienen inquietudes sobre la protección del dispositivo. Sin embargo, es fundamental hacer una copia de seguridad la información previamente, ya que esta acción borrará todos los datos. Mantener una buena rutina de protección de datos incluye no solo acceder de manera segura, sino también administrar adecuadamente la ajuste de protección para salvaguardar nuestra data sensible.

Desbloqueo de Dispositivos Móviles

El liberación de dispositivos móviles se ha transformado en una necesidad común entre los dueños de teléfonos que, por causa de olvidos o restricciones, no pueden acceder a sus dispositivos. Existen múltiples modos de liberación, que cambian en dificultad y eficacia. Desde el patrón hasta la huella dactilar y el reconocimiento de rostro, los dueños pueden elegir la opción que más se adapte a sus necesidades de protección y conveniencia.

Si el dueño pierde su PIN de seguridad o clave de acceso, hay aplicaciones de liberación remoto como Find My Device y Find My iPhone que facilitan la recuperación del acceso de forma confiable. En cambio, los propietarios de Android pueden recurrir a Desbloqueo Mi, mientras que los usuarios de Apple pueden emplear la nube de Apple o iTunes. Estos métodos proporcionan soluciones efectivas sin la obligación de restablecer el dispositivo a su estado de fábrica, lo que contribuye a preservar la información personal.

La seguridad de dispositivos móviles debe ser una consideración ya que la protección de información privada es esencial en la era digital. Ajustes de seguridad sólidas, como el bloqueo de pantalla y posibilidades de liberación sin eliminar datos, ofrecen a los usuarios mantener su data personal a cubierto. Implementar medidas preventivas y comprender las opciones de desbloqueo disponibles puede evitar complicaciones complicadas y asegurar un uso eficiente de los dispositivos móviles.

Restablecimiento e Recuperación

El restablecimiento de sistema es una de las alternativas más eficaces cuando se busca el acceso de aparatos, ya sea que sea celular, una máquina o una tablet. Este enfoque elimina todos los información del dispositivo, retornándolo a su condición preestablecido. Sin embargo, es fundamental considerar que esta opción suprimirá toda la data conservada, por lo que se recomienda efectuar una respaldo de respaldo antes de los información cruciales.

Por otro lado, la restauración de clave se ofrece como una opción más agresiva. Muchos gadgets proporcionan métodos de recuperación mediante preguntas de seguridad, email electrónico o notificaciones de texto. Este tipo de recuperación posibilita definir un proceso más y seguro para obtener a tus datos sin la obligación de eliminar información. Sin palabras, es una alternativa perfecta para aquellos no desean un reinicio total.

Existen, igualmente, herramientas de desbloqueo online, como Find My Device para el sistema operativo Android o Encuentra mi iPhone para aparatos Apple. Estas utilidades facilitan encontrar el gadget y hacer uso a características de liberación a distancia, lo que puede solucionar dificultades sin necesidad de borrar datos. La aplicación de estas utilidades asegura una mayor protección de la información, confirmando que los dueños puedan conservar su seguridad y discreción al tratar situaciones de cierre.

Instrumentos y Recursos Prácticos

El procedimiento de liberación de aparatos puede ser fácil o complejo, dependiendo del método y el modelo de dispositivo. Para el liberación de celulares, herramientas como Encontrar mi dispositivo para Android y Encontrar mi iPhone para dispositivos de la manzana son esenciales. Dichas aplicaciones no solo facilitan localizar dispositivos extraviados, sino que también proporcionan posibilidades para reinstalar la clave de entrada y liberar el aparato sin borrar datos valiosos. Con un sólido entendimiento de tales herramientas, los empleados pueden restablecer el acceso a sus dispositivos de forma eficiente.

Para quienes necesitan realizar un liberación más profundo, existen recursos adicionales como iCloud y iTunes. Estas plataformas facilitan administrar aparatos de la manzana, agilizando la recuperación de cuentas y la recuperación de ajustes. En el caso de aparatos Android, soluciones como desbloqueo Mi y Oppo ID son esenciales para liberar móviles de marcas específicas. Es importante atender cuidadosamente las indicaciones de cada instrumento para prevenir la pérdida involuntaria de información.

Finalmente, la configuración de seguridad es un aspecto crucial en la seguridad de información personales. La utilización de métodos como el identificación facial, huellas dactilar, PIN de protección y patrón de desbloqueo son eficaces para mantener un grado adecuado de seguridad. Además, informarse sobre las posibilidades de restablecimiento de origen y métodos de recuperación de clave puede asistir a los usuarios a permanecer más listos en caso de un cierre inesperado. Contar con una buena protección en dispositivos portátiles es fundamental en la época tecnológica.